Tête de verrou solide

La tête de verrou solide, conçue pour les ordinateurs de bureau et d’autres appareils, respecte les normes d’essai les plus élevées en matière d’inviolabilité, de fiabilité et de durabilité de Kensington.

Free Shipping on Orders $49+

La tête de verrou solide, conçue pour les ordinateurs de bureau et d’autres appareils, respecte les normes d’essai les plus élevées en matière d’inviolabilité, de fiabilité et de durabilité de Kensington.

Pilier central des solutions de verrouillage de pointe de Kensington, ce système de verrouillage unique se retrouve sur tous les plus récents verrous de Kensington. Nos options de gestion personnalisées et flexibles sont imbattables, et notre technologie anti-crochetage brevetée Hidden Pin™ assure la tranquillité d’esprit la plus complète. Désormais, les directeurs des TI n’auront qu’un seul système de verrouillage à gérer au sein de toute leur entreprise.

Le point d’ancrage, qui adhère aux surfaces planes, est conçu pour sécuriser les appareils dépourvus de l’encoche de sécurité Kensington.

Offrant le même niveau de résistance à la coupe et au vol que les câbles plus épais, le câble en acier au carbone avec gaine en plastique assure la sécurité de l’équipement et offre une mobilité accrue grâce à sa longueur de 8 pi.

Les deux adaptateurs permettent de sécuriser les appareils dotés de l’encoche de sécurité Kensington standard, et le bloque-câbles assure la sécurité de votre clavier et de votre souris filaires.

Le programme d’enregistrement en ligne de Kensington permet un remplacement rapide, facile et sécurisé de votre clé, en cas de perte ou de vol.

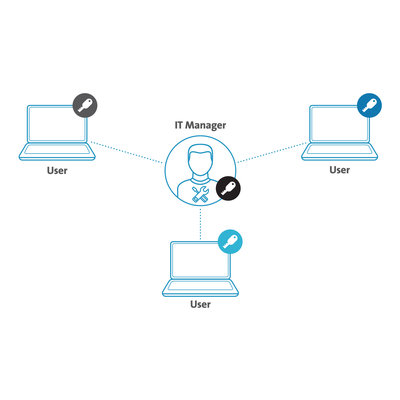

La clé passe-partout fournit un accès administratif afin qu’un gestionnaire des TI puisse avoir une clé ouvrant chacun des verrous, alors que tous les utilisateurs ont leur propre clé et leur propre verrou. Chaque employé peut protéger son appareil à l’aide de son verrou, et une clé passe-partout fournit au service des TI un accès universel lui permettant d’ouvrir les verrous de tout l’équipement afin d’effectuer des mises à jour, de relocaliser l’équipement ou encore de remplacer les clés égarées ou perdues.

L'utilisation de ce produit peut aider à atténuer le risque pour votre organisation en termes de confidentialité, d'intégrité et de disponibilité des données, et peut aider à satisfaire les contrôles de l'annexe A 7.7, 7.8 et 7.9.